Definition: Lieferantenrisikomanagement ist die Praxis, Risiken zu steuern, zu überwachen und zu reduzieren, die entstehen, wenn Unternehmen auf Drittanbieter, Partner und Cloud-Dienste angewiesen sind. Umfassende Programme zum Lieferantenrisikomanagement decken in der Regel den gesamten Lebenszyklus sowohl neuer als auch bestehender Lieferantenbeziehungen ab.

286 Lieferanten – das ist die durchschnittliche Anzahl, mit der Unternehmen heutzutage zusammenarbeiten, und jeder bringt sein eigenes Risikoprofil mit. Da sich Lieferketten von linearen Strukturen zu hyper-vernetzten Netzwerken entwickeln, kann ein einziger Ausfall einen systemischen Kollaps auslösen – die kontinuierliche Weiterentwicklung des Lieferantenrisikomanagements ist daher ein zentrales Gebot. Es überrascht nicht, dass laut aktuellen Daten 40 % der CFOs jetzt direkte Verantwortung für die Risikoüberwachung übernehmen.

Warum Sie sich 2026 um Lieferantenrisikomanagement kümmern sollten

Wenn Sie den zunehmenden Druck spüren, erklären die Daten, warum. Das Umfeld des Lieferantenrisikomanagements durch Dritte hat sich dramatisch verändert:

- Das 10-Millionen-Dollar-Preisschild: In den Vereinigten Staaten sind die durchschnittlichen Kosten einer Datenpanne auf 10,22 Millionen Dollar gestiegen – das 13. Jahr in Folge, in dem die USA die weltweiten Kosten für Datenpannen anführen.

- Der Shadow AI-Faktor: Da Gartner prognostiziert, dass 90 % der B2B-Käufe bald durch KI-Agenten vermittelt werden, stehen Beschaffungsverantwortliche vor einem neuen Terrain, in dem in Lieferantentools integrierte Shadow AI traditionelle Sicherheitsperimeter umgehen kann.

- Der regulatorische Hammer: Nachdem der Digital Operational Resilience Act (DORA) nun vollständig in Kraft getreten ist, gilt „Ich wusste es nicht“ nicht mehr als rechtliche Verteidigung. Regulierungsbehörden verlangen jetzt eine kontinuierliche, rund um die Uhr laufende Überwachung des gesamten Lieferanten-Ökosystems und drängen Unternehmen dazu, fortschrittliche Software für das Lieferantenrisikomanagement einzusetzen, um die Risikoexposition gegenüber Lieferanten in Echtzeit zu verfolgen und zu steuern.

- Die Sichtbarkeitslücke: Trotz der hohen Risiken haben laut Deloitte nur 15 % der Unternehmen echte Transparenz über ihre Tier-2-Lieferanten und darüber hinaus – ein massiver blinder Fleck in der globalen Lieferkette.

Darüber hinaus erlebt der globale Markt für Lieferantenrisikomanagement ein rasantes Wachstum, angetrieben durch steigende Sicherheitsverletzungen durch Drittanbieter, regulatorische Compliance-Anforderungen und verstärktes Outsourcing. Von 2025 bis 2030 wird ein CAGR von über 15,2 % prognostiziert.

Was ist Lieferantenrisikomanagement?

Lieferantenrisikomanagement (englisch: Vendor Risk Management, kurz VRM) ist der strukturierte Prozess, den Unternehmen nutzen, um Risiken durch Drittanbieter über deren gesamten Lebenszyklus hinweg zu identifizieren, zu bewerten, zu überwachen und zu minimieren – von der Auswahl und dem Onboarding über die kontinuierliche Überwachung bis hin zum Offboarding. Die meisten Unternehmen strukturieren diesen Prozess rund um ein Rahmenwerk für das Lieferantenrisikomanagement, das definiert, wie Lieferanten bewertet und verwaltet werden.

Es adressiert Cybersicherheits-, Finanz-, Betriebs-, Compliance- und Reputationsrisiken, um sicherzustellen, dass Lieferanten den Unternehmensstandards entsprechen und vor Störungen wie Datenpannen oder Lieferkettenausfällen schützen.

Was ist ein Lieferant?

Ein Lieferant ist in der Regel eine externe Organisation, die die Produkte, Dienstleistungen oder Ausrüstungen bereitstellt, die Ihr Unternehmen für seinen Betrieb benötigt. Um potenzielle Risiken aus diesen externen Beziehungen zu reduzieren, sollten Unternehmen ein umfassendes Drittanbieter-Risikomanagementprogramm mit mehreren Schutzebenen implementieren.

Was ist ein Lieferantenrisiko?

Ein Lieferantenrisiko ist jede Bedrohung für den Betrieb, die Daten, die Finanzen, den Ruf oder die regulatorische Position eines Unternehmens, die aus einer Drittanbieter-Lieferantenbeziehung stammt. Es kann direkt sein – eine Datenpanne beim Lieferanten legt Ihre Kundendaten offen – oder indirekt, wenn beispielsweise ein Subunternehmer, den Ihr Lieferant nutzt, offline geht und dadurch einen Kaskadenausfall in Ihrer Lieferkette auslöst. Unternehmen stützen sich häufig auf strukturierte Prozesse zur Risikobeurteilung von Lieferanten, um diese potenziellen Risiken frühzeitig zu identifizieren und zu bewerten.

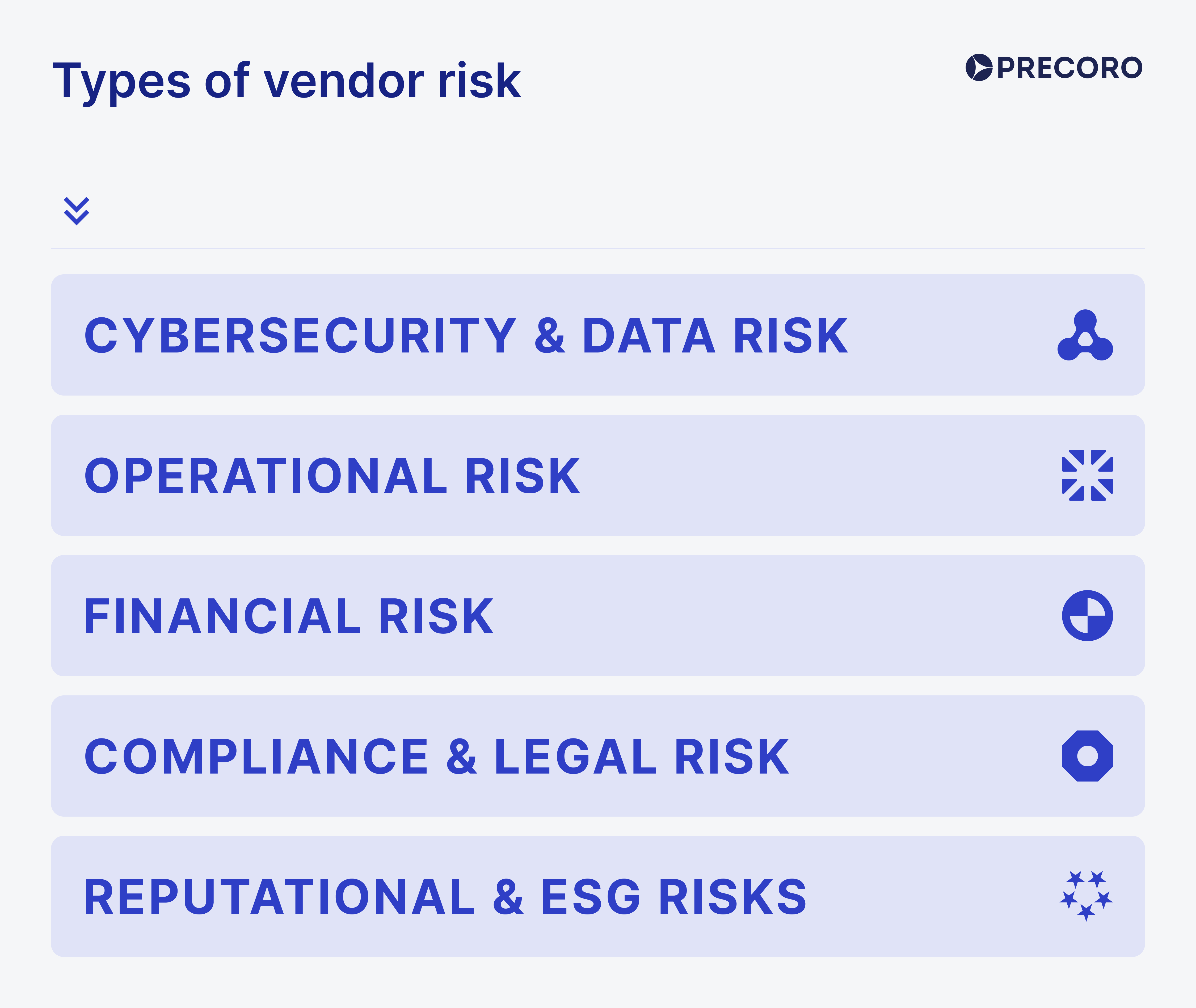

Arten von Lieferantenrisiken

Lieferantenrisiken kommen selten allein. In den meisten Fällen handelt es sich um ein Portfolio von Risiken. Jedes erfordert unterschiedliche Kontrollen, verschiedene Überwachungsansätze und maßgeschneiderte Minderungsstrategien. Nachfolgend finden Sie die häufigsten Lieferantenrisiken, die Ihr Unternehmen beeinflussen könnten, insbesondere da Cybersicherheit in der Lieferkette für moderne Unternehmen ein wachsendes Anliegen darstellt:

1. Cybersicherheits- und Datenrisiken

Das Risiko besteht darin, dass die schwache Sicherheit eines Lieferanten zu einer „digitalen Brücke“ wird, über die Hacker auf Ihr Netzwerk zugreifen oder Ihre Daten stehlen können. Aus diesem Grund beginnen Unternehmen ihre Sicherheitsüberprüfungen oft mit einer Risikobeurteilung des Lieferanten, um Schwachstellen aufzudecken, bevor sie ausgenutzt werden können.

Das Szenario: Ihr Lohndienstleister verwendet einen veralteten Server. Hacker verschaffen sich Zugang und stehlen die Sozialversicherungsnummern und Bankdaten aller Ihrer Mitarbeitenden.

Warum Sie das kümmern sollte: Im Jahr 2025 beliefen sich die durchschnittlichen Kosten eines Drittanbieter-Datenlecks auf 4,91 Millionen Dollar. Sie zahlen nicht nur für die forensische Untersuchung, sondern auch jahrelang für die Überwachung von Identitätsdiebstahl für jede betroffene Person.

2. Betriebliche Risiken

Ein internes Versagen beim Lieferanten (Technologieausfall, Streik oder Katastrophe) kann dazu führen, dass Sie Ihre Kunden nicht mehr beliefern können. Ein solides Drittanbieter-Risikomanagement hilft Unternehmen, ihre Abhängigkeit von bestimmten Lieferanten zu verstehen und Notfallpläne zu erstellen, falls etwas schiefgeht.

Das Szenario: Sie verlassen sich auf eine bestimmte API für Kunden-Logins. Das Rechenzentrum dieses Lieferanten fällt für 48 Stunden aus. Ihre Kunden können sich nicht einloggen, und Ihre Support-Leitungen sind überlastet.

Warum Sie das kümmern sollte: Ausfallzeiten schlagen hart zu Buche – die durchschnittlichen Kosten für Unternehmen betragen 9.000 Dollar pro Minute an entgangenem Umsatz und Produktivitätsverlust.

3. Finanzielle Risiken

Die schlechte finanzielle Lage eines Lieferanten kann dazu führen, dass dieser sein Geschäft aufgibt oder kritische Qualitätsstandards vernachlässigt. Kontinuierliches Monitoring im Lieferantenrisikomanagement hilft Unternehmen, Warnsignale frühzeitig zu erkennen und zu reagieren, bevor Störungen die Kunden erreichen.

Das Szenario: Ihr wichtigster Software-Lieferant meldet still und heimlich Insolvenz an. Plötzlich wird der „Cloud“-Dienst, für den Sie zahlen, abgeschaltet, weil der Lieferant seine eigene Hosting-Rechnung nicht bezahlt hat.

Warum Sie das kümmern sollte: Nicht überwachte, finanziell instabile Lieferanten weisen dreimal so viele kritische Sicherheitslücken auf. Wenn sie ihre Miete nicht zahlen können, zahlen sie definitiv auch nicht für die neuesten Sicherheits-Patches.

4. Compliance- und rechtliche Risiken

Ein Lieferant verstößt gegen Gesetze (wie DSGVO, HIPAA oder Arbeitsgesetze), und die Behörden machen Sie dafür verantwortlich. Um dieses Risiko zu mindern, verlassen sich viele Unternehmen vor Vertragsabschluss und während der gesamten Partnerschaft auf eine strukturierte Lieferanten-Due-Diligence.

Das Szenario: Ihr Marketing-Dienstleister sammelt illegal E-Mail-Adressen, um Ihre Werbung auszuspielen. Die Regulierungsbehörden verhängen gegen Sie eine massive Geldstrafe wegen Datenschutzverletzungen, obwohl Sie von den Methoden nichts wussten.

Warum Sie das kümmern sollte: Die gesamten DSGVO-Bußgelder haben mittlerweile die Marke von 5 Milliarden Euro überschritten. Regulierungsbehörden handeln heute nach dem Grundsatz „Ihr Lieferant, Ihr Problem“ – Unwissenheit ist keine rechtliche Verteidigung mehr.

5. Reputations- und ESG-Risiken

Das unethische Verhalten oder ein öffentlicher Skandal eines Lieferanten kann schnell auf Ihre Marke abfärben. Aus diesem Grund nehmen viele Unternehmen Reputations- und Nachhaltigkeitsprüfungen in ihr Rahmenwerk für das Lieferantenrisikomanagement auf.

Das Szenario: Ein virales Video enthüllt, dass Ihr Bekleidungshersteller Chemikalien in einen nahegelegenen Fluss einleitet. Auch wenn Sie den Abfall nicht eingeleitet haben, prangt Ihr Logo auf den Etiketten, und „Boykottiert [Ihr Unternehmen]“ wird zum Trend.

Warum Sie das kümmern sollte: Es dauert durchschnittlich über drei Jahre, um das Markenvertrauen nach einem schwerwiegenden ethischen Skandal wiederherzustellen. 26 % der Unternehmen nennen den Ruf als ihre Hauptsorge Nr. 1, da ein Rückgang der „Markenstimmung“ häufig zu einem unmittelbaren Rückgang des Aktienkurses führt.

Lieferanten-Tiering und -Kategorisierung

Um ein effizientes Programm zum Lieferantenrisikomanagement zu betreiben, müssen Sie aufhören, jeden Lieferanten wie einen besonders risikobehafteten Partner zu behandeln. Indem Sie Ihre Lieferanten nach Risikograd einteilen, können Sie Ihre wichtigsten Ressourcen – Rechts- und Sicherheitsteams – gezielt dort einsetzen, wo sie wirklich gebraucht werden.

Tier 1: Hohes Risiko (kritischer Zugang)

Diese Lieferanten verwalten Ihre sensibelsten Daten und Kernsysteme. Sie sollten bei diesen Lieferanten umfangreiche Sicherheits- und Rechtsüberprüfungen priorisieren. Pflegen Sie einen aktiven Ansatz mit jährlichen Audits, regelmäßiger Lieferanten-Due-Diligence und häufigen eingehenden Überprüfungen ihrer Sicherheitspraktiken.

Tier 2: Mittleres Risiko (wichtiger Zugang)

Diese Partner haben Zugang zu wesentlichen Informationen, sind jedoch nicht „geschäftskritisch“. Um Zeit zu sparen, automatisieren Sie Ihre Monitoring-Benachrichtigungen und verlassen Sie sich auf jährliche Fragebögen. Eine halbjährliche Überprüfung reicht in der Regel aus, um die Compliance auf Kurs zu halten.

Tier 3: Geringes Risiko (minimaler Zugang)

Bei Lieferanten mit geringem oder keinem Datenzugang halten Sie es unkompliziert. Führen Sie zu Beginn eine grundlegende Due-Diligence-Prüfung durch und wechseln Sie anschließend zu einem passiven Monitoring-Rhythmus. Dieser Ansatz hält Ihre Kapazitäten frei, damit Sie Ressourcen auf die Tier-1-Bedrohungen konzentrieren können.

VRM vs. TPRM vs. SCRM: Was ist der Unterschied?

VRM, TPRM und SCRM sind eng verwandte Begriffe, aber nicht identisch. VRM und SCRM sind Schlüsselkomponenten, die in das übergeordnete Rahmenwerk des Drittanbieter-Risikomanagements integriert sind, und funktionieren am besten gemeinsam statt alleine.

Hier ist die Übersicht:

Third-Party Risk Management (TPRM) ist das übergeordnete Rahmenwerk, das alle Risiken abdeckt, die über eine externe Beziehung in Ihre Organisation gelangen – Lieferanten, Anbieter, Auftragnehmer, Partner oder Dienstleister. Es adressiert Cyber-, Betriebs-, Finanz-, Regulierungs- und Reputationsbedrohungen im gesamten Drittanbieter-Ökosystem und vereint Prozesse wie VRM und SCRM unter einem einzigen Programm. Es ist die übergreifende Strategie, die VRM, SCRM und andere Schutzmaßnahmen unter einem Dach vereint.

Supply Chain Risk Management (SCRM) konzentriert sich auf Ihr erweitertes Lieferantennetzwerk – die Rohstoffe, Komponenten, Logistikdienstleister und Servicepartner, die Ihren Betrieb am Laufen halten. SCRM dreht sich darum, Störungen vorauszusehen, bevor sie eintreten, sei es durch einen einzelnen Lieferanten, der ausfällt, oder durch ein geopolitisches Ereignis, das eine kritische Handelsroute unterbricht.

Lieferantenrisikomanagement (VRM) geht noch granularer vor. Es ist der praktische Prozess der Bewertung einzelner Lieferanten durch Risikobewertungen, Sicherheitsfragebögen und laufendes Lieferantenmonitoring. Für Beschaffungsteams ist das Lieferantenrisikomanagement oft der entscheidende Punkt – es bestimmt, ob ein neuer Lieferant ongeboardet wird oder ein bestehender auf der genehmigten Liste bleibt.

💡 Hinweis: Alle drei Prozesse sind eng miteinander verbunden und für die Cybersicherheit eines Unternehmens von entscheidender Bedeutung. Beispielsweise ist es nicht möglich, ein umfassendes Drittanbieter-Risikomanagementprogramm aufzubauen, ohne SCRM und VRM zu berücksichtigen.

Was ist ein Programm zum Lieferantenrisikomanagement? Schlüsselkomponenten und Vorteile

Ein Programm zum Lieferantenrisikomanagement hilft Unternehmen sicherzustellen, dass Drittanbieter, Lieferanten und Auftragnehmer keine inakzeptablen Risiken für den Geschäftsbetrieb, die Sicherheit, die Compliance oder den Ruf einbringen. Es ist ein kontinuierlicher Prozess, der beginnt, bevor ein Lieferant ongeboardet wird, und sich über den gesamten Beziehungslebenszyklus erstreckt, einschließlich der Kündigung oder des Offboardings des Lieferanten.

5 Säulen eines modernen VRM-Programms

1. Lieferantenbewertung (Due Diligence) Überprüfung von Sicherheitsrichtlinien, SOC 2/ISO-Zertifizierungen, finanzieller Stabilität und früheren Risikozwischenfällen mittels Fragebögen.

2. Risikokategorisierung (Tiering) Klassifizierung von Lieferanten (Kritisch, Hoch, Mittel, Niedrig) nach Datensensibilität und betrieblichen Auswirkungen, um Ressourcen gezielt einzusetzen.

3. Kontinuierliches Monitoring (Echtzeit-Überwachung) Implementierung automatisierter Sicherheitsbewertungen, Bedrohungsinformationen und regelmäßiger Compliance-Überprüfungen zur Erkennung von Abweichungen.

4. Vertragsmanagement (Rechtliche Verantwortlichkeit) Einbettung von Datenschutzrichtlinien, SLAs, Audit-Rechten und klaren Haftungsregelungen in alle Lieferantenvereinbarungen.

5. Reaktion auf Vorfälle (Resilienz) Festlegung gemeinsamer Protokolle für die Meldung von Datenpannen, forensische Analysen und Eskalation zur Minimierung von Ausfallzeiten und rechtlicher Exposition.

Wesentliche Vorteile eines effektiven Programms zum Lieferantenrisikomanagement

Ein solides Programm zum Lieferantenrisikomanagement hilft dabei:

Betriebliche Effizienz und Ruf stärken

Lieferantenrisikomanagement ist ein strategischer Akt. Schrittweises VRM steigert die betriebliche Effizienz, wenn Lieferanten die geforderten Leistungsstandards und Vertragsbedingungen einhalten. Dieser Ansatz reduziert Störungen, verhindert kostspielige Probleme und unterstützt eine zuverlässige Leistungserbringung. Er erhöht zudem die Kundenzufriedenheit und verbessert den Marktauftritt des Unternehmens.

Kosten senken

Ein wesentlicher Vorteil des Lieferantenrisikomanagements besteht darin, Probleme anzugehen, bevor sie eskalieren. Die Überwachung von Lieferanten und die Sicherstellung, dass diese Leistungs- und Compliance-Anforderungen erfüllen, hilft Unternehmen, finanzielle und rechtliche Probleme zu vermeiden. VRM trägt auch dazu bei, unerwartete Ausgaben zu reduzieren.

Stärkeres Vertrauen zu Lieferanten aufbauen

Lieferantenrisikomanagement fördert Transparenz, Zusammenarbeit und gegenseitiges Vertrauen – zentrale Erfolgsfaktoren im Geschäftsleben. Offene Kommunikation und gemeinsame Strategien stärken Partnerschaften, verbessern die Zusammenarbeit und beschleunigen die Problemlösung für einen reibungsloseren Betrieb.

Wettbewerbsvorteil erzielen

Unternehmen, die Lieferantenrisiken erfolgreich managen, können sich von ihren Mitbewerbern abheben. Ihr Engagement für solides Risikomanagement, Qualitätsstandards und Compliance schafft Vertrauen bei Kunden und Stakeholdern und beweist, dass das Unternehmen in der Lage ist, konsistenten Mehrwert zu liefern und potenzielle Risiken effektiv zu steuern.

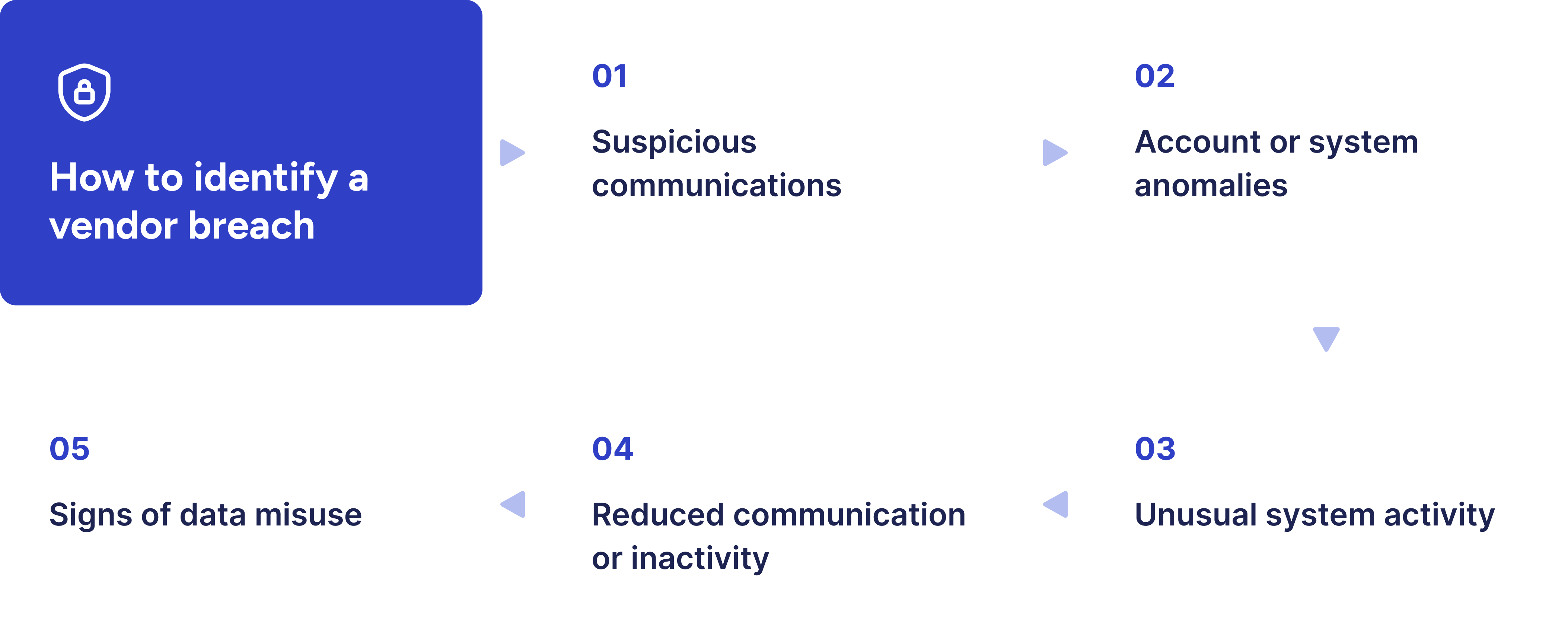

Wie erkennt man eine Lieferantenpanne?

Die Erkennung einer Lieferantenpanne erfordert die Beobachtung ungewöhnlicher oder verdächtiger Aktivitäten, wie etwa unerwartete Passwort-Zurücksetzungen, unbekannte Anmeldewarnungen oder Phishing-E-Mails, die scheinbar vom Lieferanten stammen. Weitere Warnsignale sind plötzliche, unerklärliche Änderungen an der Website des Lieferanten, ein Anstieg fehlgeschlagener Anmeldeversuche oder offizielle Mitteilungen über einen Sicherheitsvorfall. Kontinuierliches Monitoring der Sicherheitslage eines Lieferanten ist unerlässlich, um potenzielle Bedrohungen so früh wie möglich zu erkennen.

Warnsignale sind:

- Verdächtige Kommunikation: ;E-Mails, die sensible Informationen anfordern oder unerwartete Anhänge enthalten.

- Konto- oder Systemanomalien: Unerklärliche Anmeldefehler, gesperrte Konten oder Anmeldewarnungen von unbekannten Standorten.

- Ungewöhnliche Systemaktivität: Unerwartete Änderungen an der Website, den Diensten oder dem Softwareverhalten des Lieferanten.

- Verminderte Kommunikation oder Inaktivität: Der Lieferant wird plötzlich unresponsiv oder schwer erreichbar.

- Anzeichen für Datenmissbrauch: Nicht erkannte Transaktionen, neu erstellte Konten oder ein Anstieg von Phishing-Versuchen gegen Ihre Mitarbeitenden.

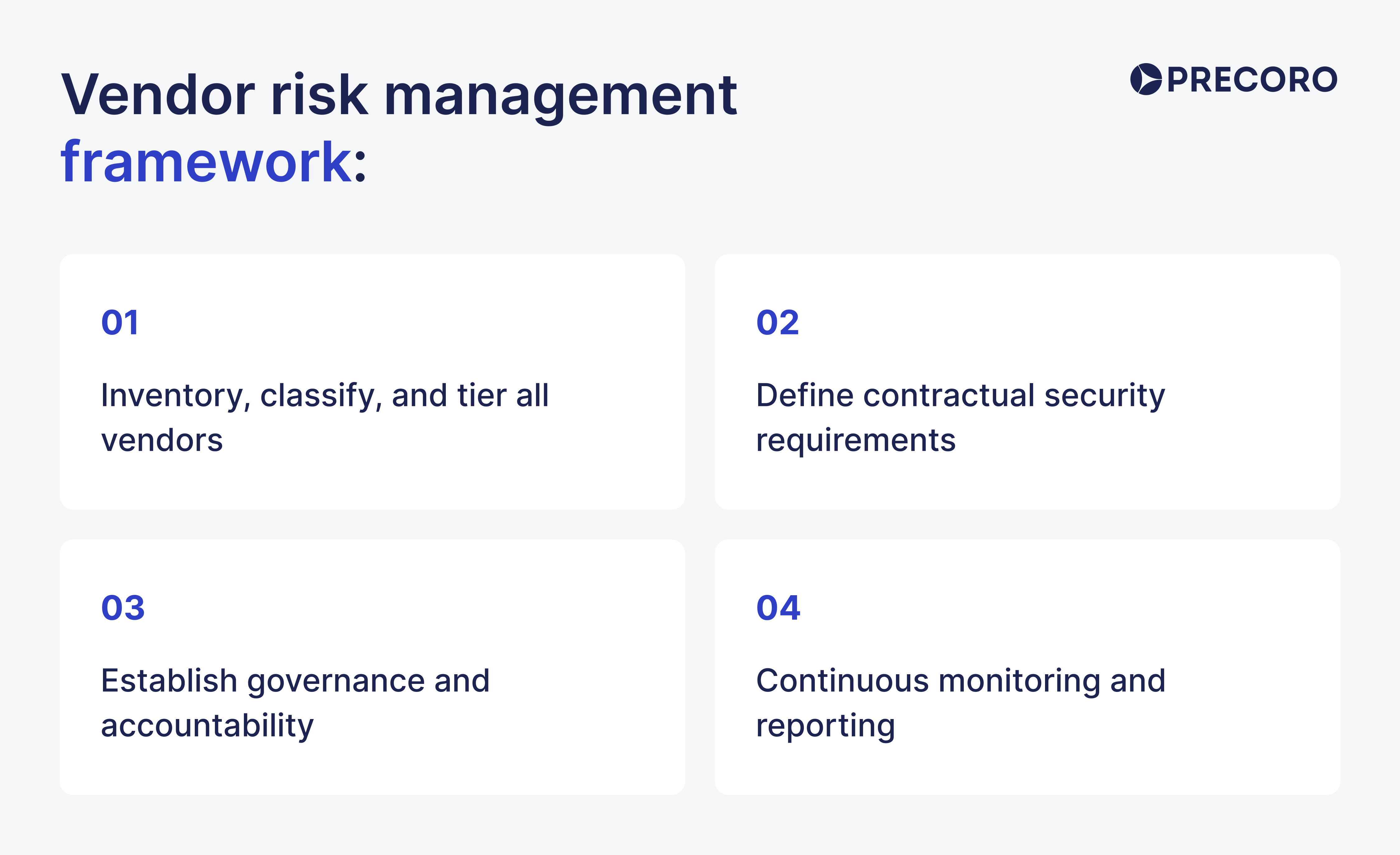

Was ist das Rahmenwerk für das Lieferantenrisikomanagement?

Ein Rahmenwerk für das Lieferantenrisikomanagement ist ein strukturierter, vierstufiger Prozess, der auf Due Diligence, Onboarding, laufendem Monitoring und Offboarding basiert. Das VRM-Rahmenwerk wird von Unternehmen eingesetzt, um Risiken zu identifizieren, zu bewerten und zu minimieren, die mit Drittanbieter-Lieferanten und Dienstleistern verbunden sind.

Schritt-für-Schritt-Anleitung: So erstellen Sie ein VRM-Rahmenwerk

Schritt 1: Alle Lieferanten erfassen, klassifizieren und einteilen

Effektives Risikomanagement beginnt damit, genau zu wissen, mit welchen Lieferanten Ihre Organisation zusammenarbeitet.

Führen Sie eine umfassende und aktuelle Übersicht aller Drittanbieter-Lieferanten. Je nach den erbrachten Dienstleistungen können Lieferantenbeziehungen über formelle Checklisten für das Lieferantenrisikomanagement oder durch informellere Regelungen verwaltet werden.

Sobald die Lieferanten identifiziert sind, klassifizieren und segmentieren Sie sie nach Risikograd – ein als Lieferanten-Tiering bekannter Prozess. Lieferanten werden typischerweise anhand von zwei Schlüsselkriterien bewertet:

- Datensensibilität: Stellen Sie fest, ob der Lieferant vertrauliche, sensible, proprietäre oder regulierte Informationen verarbeitet (z. B. PHI, personenbezogene Daten, geistiges Eigentum).

- Geschäftskritikalität: Beurteilen Sie, wie wesentlich die Leistung des Lieferanten für den Kerngeschäftsbetrieb ist.

Priorisieren Sie Lieferanten mit hohem Risiko, damit Ihr IT-Sicherheitsteam mehr Aufmerksamkeit und Ressourcen auf Beziehungen verwenden kann, die das größte Risiko darstellen.

Schritt 2: Vertragliche Sicherheitsanforderungen definieren

Verträge müssen Sicherheits- und Compliance-Erwartungen klar darlegen.

Ein gut strukturierter Vertrag sollte Folgendes enthalten:

- Sicherheitsanforderungen: Legen Sie die Kontrollen und Schutzmaßnahmen fest, die Lieferanten implementieren müssen.

- Verpflichtungen zur Reaktion auf Datenpannen: Definieren Sie, wie Lieferanten auf Vorfälle reagieren müssen und wie die Einhaltung von Vorschriften im Falle einer Datenpanne sichergestellt wird.

- Vertragsüberprüfung: Bewerten Sie sorgfältig Service-Level, Verlängerungsbedingungen, Kündigungskonditionen und Verantwortlichkeiten.

Starke vertragliche Schutzmaßnahmen helfen sicherzustellen, dass Lieferanten die Daten und den Betrieb Ihrer Organisation ordnungsgemäß schützen.

Schritt 3: Governance und Verantwortlichkeit etablieren

Lieferantenrisikomanagement erfordert die Zusammenarbeit mehrerer Abteilungen, darunter Compliance, Recht, HR, interne Revision und Informationssicherheit.

Beginnen Sie damit, einen designierten Verantwortlichen für das Lieferantenrisikomanagement zu bestimmen und die drei Verteidigungslinien zu etablieren:

- Erste Linie: Geschäftseinheiten, die Lieferantenbeziehungen besitzen und verwalten.

- Zweite Linie: Risikomanagement- oder Compliance-Teams, die Risikorichtlinien und -praktiken überwachen (z. B. das VRM-Team).

- Dritte Linie: Unabhängige Prüffunktionen, typischerweise die interne Revision.

Diese Governance-Struktur stellt Verantwortlichkeit und wirksame Kontrolle des Lieferantenrisikos sicher.

Schritt 4: Kontinuierliches Monitoring und Reporting

Lieferantenrisikomanagement ist ein fortlaufender Prozess und keine einmalige Bewertung.

Unternehmen sollten ein kontinuierliches Monitoring implementieren, um die Lieferantenleistung regelmäßig zu bewerten und aufkommende Risiken zu identifizieren.

Dieser Prozess umfasst:

- Regelmäßige Risikoüberprüfungen und Feedbackzyklen

- Kontinuierliches Sicherheitsmonitoring der Lieferanten

- Berichterstattung über Lieferantenrisikoexposition an das Senior Management

💡 Hinweis: Wenn Ihr Programm zum Lieferantenrisikomanagement keine ausreichende Transparenz bezüglich Lieferantenrisiken bietet, sollten Sie spezialisierte Lösungen zum Lieferantenrisiko-Monitoring einführen, um die Überwachung zu stärken und das Reporting zu verbessern.

Globale Compliance und Vorschriften im Lieferantenrisikomanagement

Nachfolgend finden Sie die wichtigsten Regulierungsbehörden, die das Lieferantenrisikomanagement prägen, mit praktischen Schritten zur Compliance.

- Datenschutz-Grundverordnung (DSGVO): Unternehmen in der EU müssen personenbezogene Daten fair, rechtmäßig und transparent verarbeiten – auch wenn sie mit Drittanbieter-Lieferanten zusammenarbeiten. Zur Einhaltung sollten robuste Sicherheitsmaßnahmen implementiert, die Einwilligung zur Verarbeitung eingeholt, Daten nur so lange wie nötig aufbewahrt und auf Anfrage gelöscht werden.

- Health Insurance Portability and Accountability Act (HIPAA): Betroffene Einrichtungen stellen sicher, dass Lieferanten geschützte Gesundheitsinformationen gemäß den HIPAA-Standards verarbeiten. Diese Verpflichtung umfasst die Durchführung von Risikoanalysen zur Identifizierung elektronischer Gesundheitsdaten, die Bewertung externer Risiken und die Minderung von Bedrohungen durch Umwelt-, Natur- oder menschliche Faktoren.

- Office of the Comptroller of the Currency (OCC): Als primäre Aufsichtsbehörde für Nationalbanken und föderale Sparkassen verlangt die OCC von Dritten, den vollständigen Lebenszyklus des Lieferantenrisikomanagements einzuhalten. Banken müssen unterschiedliche Risikoniveaus oder Kritikalitäten in jeder Beziehung bewerten und dokumentieren.

Federal Trade Commission (FTC): Die FTC schützt Verbraucher durch die Safeguards Rule und schreibt die Vertraulichkeit, Sicherheit und den Schutz vor Bedrohungen von Kundendaten vor. Unternehmen, die Lieferanten für die Übertragung, Speicherung oder den Zugriff auf Daten einsetzen, müssen die Sicherheit von Drittanbieter-Apps bewerten.

Effektive Implementierung des Lieferantenrisikomanagements

Beginnen Sie mit der Festlegung von Rollen und Verantwortlichkeiten, um sicherzustellen, dass alle Beteiligten ihre Aufgaben und Beiträge zum Prozess klar verstehen. Zu den wichtigsten VRM-Stakeholdern zählen Senior Management, Beschaffung, Recht, Compliance, Risikomanagement und Lieferantenmanagement-Teams.

Fahren Sie fort mit der Bereitstellung ausreichender Ressourcen, einschließlich des notwendigen Personals, Budgets und der technologischen Werkzeuge, und investieren Sie gleichzeitig in Mitarbeiterschulungen und fortschrittliche Plattformen, die eine effektive Risikobeurteilung von Lieferanten, Monitoring und Reporting unterstützen.

Gehen Sie anschließend zur Integration des Lieferantenrisikomanagements in die Beschaffungsprozesse über. Stellen Sie sicher, dass die Lieferantenauswahlkriterien risikorelevante Faktoren wie finanzielle Stabilität, betriebliche Resilienz, Compliance und Ruf berücksichtigen. Nehmen Sie zudem spezifische Risikomanagementklauseln in Lieferantenverträge auf.

Konzentrieren Sie sich danach auf die Implementierung von Risikobeurteilungs- und Monitoring-Praktiken. Beginnen Sie mit der ersten Risikobeurteilung des Lieferanten während des Onboardings und setzen Sie diese durch laufendes Leistungs- und Compliance-Monitoring fort. Idealerweise wird dieser Prozess durch cloudbasierte Lösungen zum Lieferantenrisikomanagement und robuste DevOps-Dienste unterstützt.

Legen Sie im nächsten Schritt Eskalationsverfahren fest, mit klaren Protokollen für die Meldung lieferantenbezogener Risiken, die erhebliche Auswirkungen auf die Organisation haben könnten, an das Senior Management und andere relevante Stakeholder.

Schließen Sie abschließend mit der regelmäßigen Überprüfung und Aktualisierung von Plänen zum Lieferantenrisikomanagement ab. Lieferantenrisikomanagement ist ein fortlaufender Prozess, der periodische Überprüfungen, Audits und Aktualisierungen erfordert, um Veränderungen im organisatorischen Umfeld, in Lieferantenbeziehungen und im breiteren Risikoumfeld Rechnung zu tragen.

Best Practices im Lieferantenrisikomanagement

Das Management von Lieferantenrisiken wird schwieriger, da Hacker immer raffinierter vorgehen. Um Ihr Unternehmen im Jahr 2026 zu schützen, müssen Sie sich auf drei Hauptbereiche konzentrieren: KI, neue Gesetze und die Cloud.

1. KI-Risiken in Drittanbieter-Beziehungen managen

KI ist ein „zweischneidiges Schwert“. Während 61 % der CISOs glauben, dass KI mehr als die Hälfte aller lieferantenbezogenen Datenpannen verhindern kann, bringen die Tools selbst neue Schwachstellen wie Datenlecks und „Halluzinationen“ (KI-generierte Fehlinformationen) mit sich.

Um sicher zu bleiben, müssen Unternehmen:

- KI-Governance prüfen: Stellen Sie sicher, dass Lieferanten formelle Regeln für den KI-Einsatz haben, um Sicherheitslücken zu verhindern.

- Auf Verzerrungen prüfen: Verwenden Sie Erkennungstools, um sicherzustellen, dass die KI eines Lieferanten keine fehlerhaften oder „halluzinierten“ Entscheidungen trifft, die Ihre Sicherheit gefährden könnten.

- Datenflüsse nachverfolgen: Überwachen Sie, ob Ihre privaten Daten ohne Ihre Erlaubnis in die KI eines Lieferanten eingespeist werden.

Nur so lassen sich Risiken frühzeitig erkennen und wirksam kontrollieren.

2. Strengere globale Vorschriften navigieren

Regulierungsbehörden geben nicht mehr nur Empfehlungen; sie setzen strenge Strafen durch. Im Jahr 2026 prägen drei wesentliche Rahmenwerke den Umgang mit Lieferanten:

1. DORA (EU) Wen es betrifft: Kernanforderung: Kontinuierliche Risikoanalyse und aktive Pläne zur Behebung von Sicherheitslücken

2. NYDFS 500 (USA) Wen es betrifft: NY Finanzdienstleistungen Kernanforderung: Stärkere MFA, schnellere Meldung von Datenpannen und hochgradige Verschlüsselung

3. NIS2 (EU)Wen es betrifft: Infrastruktur & Technologie Kernanforderung: Erhöhte Kontrolle der gesamten Lieferkette, nicht nur direkter Partner

💡 Hinweis: Verabschieden Sie sich von manuellen Tabellenkalkulationen. Nutzen Sie automatisiertes Compliance-Tracking, um Risiken in Echtzeit zu erkennen, und stellen Sie sicher, dass Ihre Lieferantenverträge klar regeln, wer für was verantwortlich ist.

3. Sicherheitslücken in der Cloud schließen

Viele Unternehmen tappen in eine „Verantwortungsfalle“ und nehmen an, dass ihr Cloud-Anbieter für die gesamte Sicherheit zuständig ist. In Wirklichkeit sichern Anbieter zwar das „Haus“, aber Sie und Ihre Lieferanten sind für die „Schlösser“ (Daten, Zugang und Software) verantwortlich.

Um Cloud-Risiken zu minimieren:

- Zero-Trust einführen: Geben Sie Lieferanten keinen „dauerhaften“ Zugang. Überprüfen Sie jeden Benutzer und jedes Gerät bei jeder Anmeldung.

- Auf Fehlkonfigurationen prüfen: Prüfen Sie regelmäßig von Lieferanten verwaltete Cloud-Umgebungen, um sicherzustellen, dass Ihre Daten nicht versehentlich dem öffentlichen Internet ausgesetzt wurden.

- Rollen definieren: Legen Sie mithilfe von Service Level Agreements (SLAs) genau fest, welche Sicherheitsaufgaben der Lieferant übernehmen muss.

So behalten Sie jederzeit die Kontrolle über Ihre Cloud-Sicherheit und reduzieren potenzielle Angriffsflächen.

Was ist ein Reifegradmodell im Lieferantenrisikomanagement?

Ein Reifegradmodell im Lieferantenrisikomanagement (VRMMM) ist ein strukturiertes Rahmenwerk zur Bewertung und Weiterentwicklung der Drittanbieter-Risikoprozesse einer Organisation über mehrere Reifestufen hinweg – von ad hoc bis optimiert.

Der Kernzweck des VRMMM besteht darin, zu beurteilen, wie gut Unternehmen Risiken von Lieferanten, Anbietern und anderen externen Partnern managen, einschließlich Bedrohungen im Zusammenhang mit Cybersicherheit, Datensicherheit, IT-Kontrollen und betrieblicher Resilienz. Durch die Aufgliederung des TPRM in Schlüsselkategorien – wie Grundlagen, Betrieb und Messgrößen – können Teams ihren aktuellen Zustand mit Branchenstandards vergleichen. Dieser ganzheitliche Ansatz zeigt nicht nur, „welche“ Risiken vorhanden sind, sondern auch, „wie“ sie abteilungsübergreifend gehandhabt werden, und informiert über Ressourcenallokation, Richtlinienentwicklung und kontinuierliche Verbesserungen.

Reifestufen im Lieferantenrisikomanagement

Auch wenn Reifegradmodelle je nach Organisation variieren können, bestehen sie typischerweise aus fünf grundlegenden Stufen:

1. Ad hoc

Beschreibung: Start-ups oder Organisationen mit begrenzten Ressourcen und wenig oder keinen formellen Drittanbieter-Risikomanagementprozessen

2. Genehmigter Fahrplan

Beschreibung: Organisationen, die TPRM gelegentlich durchführen, aber keinen konsistenten Prozess und keinen klar definierten Plan haben

3. Etabliert

Beschreibung: Organisationen, die ein genehmigtes TPRM-Programm implementiert haben, das aber noch nicht vollständig operativ ist und dessen Leistung nicht formal gemessen wird

4. Operativ

Beschreibung: Organisationen mit einem vollständig implementierten TPRM-Programm, das aktiv die Leistung misst und überwacht

5. Kontinuierliche Verbesserung

Beschreibung: Organisationen, die ihre TPRM-Leistung mit Branchengleichgestellten vergleichen und ihre Prozesse kontinuierlich verfeinern und verbessern

Schlüsselelemente einer Checkliste für das Lieferantenrisikomanagement

Eine Checkliste für das Lieferantenrisikomanagement hilft Organisationen, sowohl neue als auch bestehende Lieferanten in wichtigen Risikokategorien zu bewerten:

1. Regulatorische Compliance ist einer der ersten Bereiche, den Unternehmen bei einer Risikobeurteilung des Lieferanten prüfen. Unternehmen müssen verstehen, wie ihre Partner mit Datenschutzgesetzen und Branchenvorschriften umgehen, wie z. B. HIPAA im US-Gesundheitswesen, PCI DSS für Zahlungssicherheit und DSGVO für europäischen Datenschutz. Innerhalb eines ausgereiften Rahmenwerks für das Lieferantenrisikomanagement werden Compliance-Prüfungen nicht als einmalige Aufgabe betrachtet, sondern als Teil eines fortlaufenden Monitoring-Prozesses.

Viele Unternehmen verlassen sich auf spezialisierte Software für das Lieferantenrisikomanagement, um regulatorische Verpflichtungen bei mehreren Risikolieferanten zu verfolgen und sicherzustellen, dass jeder Partner die erforderlichen Standards erfüllt.

In der Praxis umfassen Beispiele aus dem Lieferantenrisikomanagement häufig die Dokumentation von Zertifizierungen, die Prüfung von Datenverarbeitungsprozessen und die Abstimmung dieser Aktivitäten mit einem strukturierten Rahmenwerk für die Risikobeurteilung von Lieferanten.

2. IT- und Cybersicherheitsrisiken sind eine weitere kritische Komponente eines effektiven Drittanbieter-Risikomanagements. Unternehmen müssen bewerten, wie Lieferanten sensible Informationen durch Sicherheitsrichtlinien, Verfahren zur Reaktion auf Vorfälle und umfassendere Cybersicherheitspraktiken für Lieferanten schützen. Starke Cybersicherheitskontrollen im Lieferantenrisikomanagement helfen, Datenpannen zu verhindern, die sich über Partnernetzwerke ausbreiten könnten, insbesondere in komplexen Ökosystemen, in denen Cybersicherheit in der Lieferkette ein wachsendes Anliegen ist.

Unternehmen bewerten diese Schutzmaßnahmen häufig mithilfe automatisierter Software für das Lieferantenrisikomanagement, die es Sicherheitsteams ermöglicht, mehrere Lieferanten kontinuierlich zu überwachen und Schwachstellen in der Cybersicherheitslage der Lieferanten zu identifizieren, bevor diese zu größeren Problemen eskalieren.

3. Finanzielle Stabilität und Konzentrationsrisiko sind oft in ein breiteres Rahmenwerk für das Lieferantenrisikomanagement integriert, bei dem Unternehmen mehrere Lieferanten vergleichen, um eine übermäßige Abhängigkeit von einem einzigen Anbieter zu vermeiden. Diese Praxis hilft Unternehmen, die finanzielle Gesundheit, Versicherungsdeckung und Zahlungsbedingungen eines Lieferanten zu prüfen und zu beurteilen, ob eine zu starke Abhängigkeit von einem einzigen Lieferanten betriebliche Schwachstellen erzeugen könnte.

Moderne Software für das Lieferantenrisikomanagement kann Finanzdaten und Scoring-Modelle zentralisieren und so die skalierbare Analyse von Lieferanten erleichtern.

4. Betriebliche Risiken konzentrieren sich darauf, ob ein Lieferant Dienstleistungen konsistent gemäß den vereinbarten Bedingungen erbringen kann. Teams prüfen Service Level Agreements (SLAs), Subunternehmerverfahren, Personalkapazität und Ressourcenverfügbarkeit im Rahmen einer detaillierten Risikobeurteilung des Lieferanten.

Innerhalb eines strukturierten Rahmenwerks für das Lieferantenrisikomanagement werden betriebliche Leistungskennzahlen kontinuierlich verfolgt, oft durch integrierte Software für das Lieferantenrisikomanagement.

5. Reputationsrisiken umfassen Faktoren, die das öffentliche Ansehen Ihrer Organisation negativ beeinflussen könnten. Vergangene Rechtsstreitigkeiten, ethische Kontroversen, negative Kundenbewertungen oder Abweichungen von Unternehmenswerten können alle die Lieferantenauswahl beeinflussen. In einem klar definierten Rahmenwerk für das Lieferantenrisikomanagement werden diese Faktoren neben betrieblichen und Sicherheitsrisiken bewertet.

💡 Hinweis: Wenn Sie das vollständige Bild sehen möchten, laden Sie unsere kostenlose Checkliste für das Lieferantenrisikomanagement herunter. Dieses benutzerfreundliche Arbeitsblatt ermöglicht es Ihnen, Risikofaktoren anzupassen, Lieferanten nach Risikograd zu sortieren und Kategorien auf einer Skala von 0 bis 3 anhand standardisierter Kriterien zu bewerten. Es berechnet automatisch Durchschnittswerte pro Kategorie und Gesamtrisikoscores.

Was ist der Lebenszyklus des Lieferantenrisikomanagements?

Der Lebenszyklus des Lieferantenrisikomanagements beschreibt, wie sich eine Lieferantenbeziehung entwickelt und im Laufe der Zeit verwaltet wird. Er wird manchmal auch als Lieferantenbeziehungsmanagement bezeichnet, da er sich auf die laufende Interaktion zwischen einem Unternehmen und seinen Lieferanten konzentriert. Der VRM-Lebenszyklus umfasst mehrere Phasen, die beschreiben, wie Lieferanten ausgewählt, bewertet und während der gesamten Beziehung überwacht werden.

Phasen des Lebenszyklus im Lieferantenrisikomanagement

Das Lieferantenrisiko beginnt und endet nicht beim Onboarding. Das Risikoprofil eines Lieferanten kann sich im Laufe der Zeit aufgrund von Änderungen seiner Zugriffsrechte, Datenverarbeitungspraktiken, internen Abläufe oder des breiteren Bedrohungsumfelds verändern. Aus diesem Grund muss das Lieferantenrisikomanagement kontinuierlich über den gesamten Lieferantenlebenszyklus hinweg angewendet werden. Hier sind 3 Phasen des VRM-Lebenszyklus zu befolgen:

1. Onboarding

Die Onboarding-Phase konzentriert sich auf die Durchführung einer Lieferanten-Due-Diligence, bevor einem Lieferanten Zugang zu Systemen, sensiblen Daten oder Betriebsprozessen gewährt wird. In dieser Phase stellen Unternehmen fest, ob ein Lieferant die erforderlichen Sicherheits-, Compliance- und betrieblichen Standards erfüllt.

Typische Onboarding-Aktivitäten umfassen:

- Durchführung erster Risikobeurteilungen und Sicherheitsfragebögen für Lieferanten.

- Überprüfung der Einhaltung geltender Vorschriften und Rahmenwerke wie ISO 27001, SOC 2, HIPAA oder DSGVO.

- Bewertung von Datenschutzpraktiken, Zugriffskontrollen und Fähigkeiten zur Reaktion auf Vorfälle.

- Zuweisung einer anfänglichen Risikobewertung basierend auf der Kritikalität und dem inhärenten Risikoniveau des Lieferanten.

Starke Onboarding-Verfahren verhindern, dass risikoreiche Lieferanten ohne angemessene Schutzmaßnahmen in das Ökosystem gelangen.

2. Laufendes Monitoring

Das Lieferantenrisikomanagement endet nicht, sobald ein Lieferant genehmigt ist. Änderungen in der Infrastruktur, die Einführung neuer Technologien oder potenzielle Sicherheitsvorfälle können die Risikolage eines Lieferanten im Laufe der Zeit verändern.

Das laufende Monitoring umfasst im Allgemeinen:

- Kontinuierliches Monitoring der Sicherheitslage und des Risiko-Scorings des Lieferanten mithilfe von Software für das Lieferantenrisikomanagement.

- Regelmäßige Neubewertungen und Compliance-Validierungen anhand einer Checkliste für das Lieferantenrisikomanagement.

- Verfolgung von Sicherheitspannen, Schwachstellen, regulatorischen Änderungen oder finanzieller Instabilität bei Lieferanten.

- Überwachung von Remediation-Maßnahmen, wenn Risiken oder Probleme durch Software für das Lieferantenrisikomanagement identifiziert werden.

Kontinuierliche Überwachung ermöglicht es Unternehmen, aufkommende Risiken frühzeitig zu erkennen und zu reagieren, bevor diese zu betrieblichen Störungen oder Datenpannen eskalieren.

3. Offboarding

Das Lieferantenrisiko erlischt nicht mit dem Vertrag. Ein schlechtes Offboarding kann ungenutzte Konten, verbleibende Daten oder offene Zugangspunkte hinterlassen und so das Risiko einer Sicherheitspanne erhöhen. Ein ausgereiftes Rahmenwerk für das Lieferantenrisikomanagement sollte daher einen strukturierten Offboarding-Prozess umfassen, der den Zugang entfernt und die Einhaltung von Compliance-Verpflichtungen überprüft.

Ein effektives Offboarding sollte sicherstellen:

- Sichere Beendigung des Systemzugangs und der Zugangsdaten

- Verifizierte Löschung oder Übertragung sensibler Daten

- Ordnungsgemäße Dokumentation der Vertragskündigung und verbleibender Compliance-Verpflichtungen

- Eine abschließende Risikoüberprüfung, um sicherzustellen, dass keine Restrisiken verbleiben

Ein strukturierter Offboarding-Prozess reduziert das langfristige Risiko und stellt sicher, dass ehemalige Lieferanten nicht zu zukünftigen Sicherheitsrisiken werden.

Wie bietet AP-Automatisierungssoftware Lösungen für das Lieferantenrisikomanagement?

Führende AP-Automatisierungsplattformen bieten häufig ein integriertes Self-Service-Lieferantenportal, das das Lieferanten-Onboarding optimiert. Über dieses Portal können Lieferanten notwendige Dokumente bereitstellen, Bestellungen erhalten und direkt mit Kunden kommunizieren. Diese Struktur unterstützt einen effizienten Geschäftsbetrieb und ermöglicht gleichzeitig eine kontinuierliche Risikobeurteilung von Lieferanten im Rahmen eines umfassenden Lieferantenmanagement-Rahmenwerks.

Die Software integriert sich typischerweise direkt in ERP- oder Buchhaltungssysteme, um einen nahtlosen Kreditorenbuchhaltungs-Workflow zu schaffen. Sie gleicht Rechnungen automatisch mit unterstützenden Dokumenten ab, leitet Rechnungen durch Genehmigungsworkflows und verarbeitet autorisierte Zahlungen an globale Lieferanten mithilfe von Massenzahlungsfunktionen für mehr Effizienz.

Unternehmensgerechte Sicherheit schützt Finanzdaten, während integrierte Compliance-Kontrollen die automatische Einhaltung globaler regulatorischer Anforderungen unterstützen. Darüber hinaus bieten Echtzeit-Dashboards Transparenz über Kreditorenbuchhaltungsoperationen und wichtige finanzielle Leistungstrends.

Indem AP-Automatisierungssoftware Verbindlichkeiten in einen kontrollierten, datengesteuerten Prozess umwandelt, stärkt sie das Lieferantenrisikomanagement, indem potenzielle Risiken frühzeitig identifiziert und problematische Zahlungen verhindert werden, bevor sie ausgestellt werden.

Trends im Lieferantenrisikomanagement für 2026

Die Zukunft des Lieferantenrisikomanagements wird zunehmend durch Technologien geprägt, die Effizienz, Skalierbarkeit und Transparenz in der gesamten Lieferkette verbessern.

Die wachsende Angriffsfläche: Risiken durch Viertparteien

Der Schutz interner Systeme reicht für moderne Unternehmen nicht mehr aus. Unternehmen müssen auch Risiken berücksichtigen, die durch Drittanbieter-Lieferanten und die Lieferanten, auf die diese Partner ihrerseits angewiesen sind – oft als Viertparteien bezeichnet – eingebracht werden. Das Verständnis dieser erweiterten Beziehungen ist ein zentraler Bestandteil eines Programms zum Lieferantenrisikomanagement, da unsichtbare Abhängigkeiten versteckte Schwachstellen einbringen können.

Unternehmen begegnen dieser Herausforderung typischerweise durch ein strukturiertes Rahmenwerk für das Lieferantenrisikomanagement, das sowohl Drittanbieter- als auch Viertparteienbeziehungen berücksichtigt. Die Kartierung dieser Verbindungen hilft Unternehmen, besser zu verstehen, wie sich Risiken in ihrem Lieferanten-Ökosystem ausbreiten, und stärkt die Cybersicherheit in der Lieferkette.

Die manuelle Pflege akkurater Lieferanteninventare kann schwierig sein. Viele Unternehmen verlassen sich daher auf Software für das Lieferantenrisikomanagement, um Lieferantendaten zu zentralisieren und Viertparteienbeziehungen automatisch zu erkennen, die andernfalls unbemerkt bleiben könnten.

Automatisierung und Skalierbarkeit mit GRC-Lösungen

Unternehmen, die eine höhere betriebliche Effizienz anstreben, setzen auf Technologie, um ihre VRM-Programme durch Automatisierung zu skalieren. Anstatt auf Tabellenkalkulationen und manuelle Dokumentation zu setzen, wenden sich Unternehmen Software für das Lieferantenrisikomanagement zu, um Bewertungen zu automatisieren und Lieferantendaten zu zentralisieren.

Automatisierung hilft Unternehmen zudem, die Konsistenz in ihrem Rahmenwerk aufrechtzuerhalten und sicherzustellen, dass Lieferanten anhand standardisierter Kriterien bewertet werden. Moderne Softwareplattformen für das Lieferantenrisikomanagement beinhalten oft Dashboards, automatisierte Fragebögen und Workflow-Tools, die den Lieferantenüberprüfungsprozess vereinfachen.

Künstliche Intelligenz wird auch bei der Lieferanten-Due-Diligence zu einem wichtigen Instrument. KI-Funktionen, die in Software für das Lieferantenrisikomanagement integriert sind, können Lieferantenantworten analysieren, potenzielle Sicherheitsbedenken identifizieren und Lücken aufzeigen, die einer weiteren Prüfung bedürfen.

Integration von Sicherheitsbewertungen und externen Informationen

Externe Sicherheitsdaten liefern wertvolle Erkenntnisse, die traditionelle Bewertungen ergänzen. Unternehmen beginnen oft damit, eine Risikobeurteilung des Lieferanten durchzuführen, um ein grundlegendes Verständnis der Sicherheitslage eines Lieferanten zu erlangen.

Tools zum kontinuierlichen Monitoring bieten eine laufende Transparenz über Lieferantenumgebungen und unterstützen Cybersicherheitsbemühungen im Lieferantenrisikomanagement. Diese Tools integrieren sich häufig in Software für das Lieferantenrisikomanagement, um Risikoindikatoren und Sicherheitsänderungen im Zeitverlauf zu verfolgen.

Eine standardisierte Checkliste für das Lieferantenrisikomanagement kann Teams auch helfen, konsistente Bewertungskriterien für alle Lieferanten aufrechtzuerhalten. Dieser Ansatz stellt sicher, dass kritische Sicherheitskontrollen und Compliance-Anforderungen bei jeder Bewertung überprüft werden.

Wie kann Precoro beim Lieferantenrisikomanagement helfen?

1. Lieferanten-Onboarding und -Screening automatisieren

Das größte Risiko im Lieferantenmanagement besteht darin, den falschen Lieferanten in das eigene System zu lassen. Ohne ein klares Rahmenwerk für das Lieferantenrisikomanagement verlassen sich Unternehmen oft auf manuelles Onboarding – E-Mails senden, Dokumente einfordern und Lieferantendaten in Tabellenkalkulationen eingeben. Dieser Prozess ist langsam und inkonsistent und hinterlässt Raum für Compliance-Lücken. Precoro ersetzt dies durch strukturierte, automatisierte Registrierungsworkflows.

So funktioniert es

Mit der Lieferantenregistrierungsfunktion von Precoro erstellen Sie benutzerdefinierte digitale Formulare, die als Teil Ihres Lieferanten-Due-Diligence-Prozesses automatisch an potenzielle Lieferanten gesendet werden. Sie definieren genau, welche Informationen erforderlich sind – Geschäftsdaten, Zahlungsbedingungen, Steuerdokumente, Zertifizierungen – und ob jedes Feld optional oder verpflichtend ist.

Lieferanten füllen das Formular eigenständig aus, und die Daten fließen direkt in Ihre Precoro-Lieferantendatenbank ein – ohne manuelle Wiedereingabe. Dieser strukturierte Ansatz unterstützt eine konsistente Risikobeurteilung von Lieferanten von der ersten Interaktion an.

Sobald ein Lieferant das Formular eingereicht hat, überprüft Ihr Team die Antwort. Sie können ihn sofort genehmigen, mit einem Hinweis ablehnen oder das Formular zur Überarbeitung zurücksenden, wenn Informationen fehlen oder unklar sind. Jede Aktion löst eine automatische E-Mail an den Lieferanten aus und gewährleistet so eine transparente Kommunikation sowie ein kontinuierliches Monitoring im Lieferantenrisikomanagement während des gesamten Onboarding-Prozesses.

Was wird abgedeckt?

Nicht überprüfte Lieferanten, die in das System gelangen, inkonsistente Datenerhebung, fehlende Compliance-Dokumente und kein Prüfpfad des Onboarding-Prozesses.

2. Lieferantenauswahl durch wettbewerbsfähige Ausschreibungen automatisieren

Die Auswahl von Lieferanten auf Basis informeller Beziehungen oder Gewohnheiten – statt eines strukturierten Vergleichs – ist ein erhebliches Risiko. Ohne ein strukturiertes Programm zum Lieferantenrisikomanagement können Beschaffungsteams überzahlen, sich auf Single-Source-Lieferanten verlassen oder Lieferanten wählen, die die betrieblichen, finanziellen oder sicherheitsbezogenen Anforderungen nicht vollständig erfüllen können. Das Request for Proposal (RFP)-Modul von Precoro hilft Unternehmen, das Drittanbieter-Risikomanagement zu stärken, indem es den wettbewerbsfähigen Lieferantenauswahlprozess automatisiert und die Lieferantenbewertung transparent und datengesteuert gestaltet.

So funktioniert es

Wenn ein Beschaffungsbedarf entsteht, können Sie automatisch aus einer bestehenden Bestellanforderung ein RFP generieren und es gleichzeitig an mehrere Lieferanten senden. Jeder Lieferant antwortet direkt über das Lieferantenportal. Ihr Team wählt das Gewinngebot aus, und das System wandelt es automatisch in eine Bestellung um – ohne manuelle Datenübertragung.

Was wird abgedeckt?

Subjektive oder undokumentierte Lieferantenauswahl, Abhängigkeit von einem einzigen Lieferanten und fehlende Möglichkeit, Prüfern einen wettbewerbsfähigen Beschaffungsprozess nachzuweisen.

3. Genehmigungskontrollen und Autorisierung automatisieren

Nicht autorisierte Käufe von nicht genehmigten Lieferanten sind eine der häufigsten Quellen für finanzielle Risiken. Wenn jeder eine Bestellung aufgeben und an einen beliebigen Lieferanten senden kann, ohne dass eine Überprüfung stattfindet, verliert das Unternehmen die Kontrolle. Precoro setzt automatisierte Genehmigungsworkflows durch, die jedes Dokument an die richtigen Personen weiterleiten, bevor es bearbeitet werden kann.

So funktioniert es

Sie konfigurieren mehrstufige Genehmigungsworkflows basierend auf von Ihnen definierten Regeln – nach Abteilung, Ausgabenbetrag, Lieferantenkategorie oder Standort. Jede Bestellanforderung, Bestellung und Rechnung muss die erforderliche Genehmigungskette durchlaufen, bevor sie weiterbearbeitet werden kann. Genehmiger werden automatisch benachrichtigt und können direkt per E-Mail oder über die Plattform genehmigen oder ablehnen.

Entscheidend ist, dass ein Dokument, das nach der Genehmigung bearbeitet wird, automatisch erneut durch den Genehmigungsworkflow geleitet wird.

Was wird abgedeckt?

Nicht autorisierte Ausgaben, Umgehung von Genehmigungen, rückwirkende Genehmigungen und fehlende Möglichkeit zur Durchsetzung der Funktionstrennung in Beschaffungsrollen.

4. Finanzielle Risikokontrollen durch Drei-Wege-Abgleich automatisieren

Rechnungsbetrug und Abrechnungsabweichungen gehören zu den kostspieligsten Lieferantenrisiken. Ein Lieferant kann für mehr als bestellt, für nicht erhaltene Artikel oder mehrfach für dieselbe Lieferung Rechnung stellen. Die branchenübliche Abwehr ist der Drei-Wege-Abgleich – die Gegenprüfung von Bestellung, Wareneingang und Rechnung vor der Genehmigung einer Zahlung. Precoro automatisiert dies vollständig.

So funktioniert es

Wenn der Drei-Wege-Abgleich in den Precoro-Einstellungen aktiviert ist, blockiert das System automatisch die Rechnungsbestätigung, wenn die entsprechenden Waren oder Dienstleistungen noch nicht eingegangen sind. Die Rechnung wechselt in den Status „Ausstehender Wareneingang“ und kann im Genehmigungsworkflow nicht weitergeleitet werden, bis ein übereinstimmendes Wareneingangs-Dokument erstellt wurde.

Sobald der Wareneingang bestätigt ist, wird die Rechnung automatisch an den nächsten Genehmigungsschritt weitergeleitet – ohne manuellen Eingriff. Diese automatisierte Kontrolle reduziert das Risiko von Zahlungsverzögerungen und unterstützt das kontinuierliche Monitoring im Lieferantenrisikomanagement im gesamten Kreditorenbuchhaltungsprozess.

Was wird abgedeckt?

Doppelte Rechnungen, Zahlung für nicht gelieferte Waren, Abrechnungsabweichungen und manuelle Abstimmungsfehler zwischen Beschaffung und Kreditorenbuchhaltung.

5. Budgetkontrollen und Ausgabenmonitoring automatisieren

Lieferantenausgaben, die stillschweigend genehmigte Budgets überschreiten, sind ein finanzielles Risiko, das häufig erst am Monatsende – zu spät zum Handeln – sichtbar wird. Das Budgetierungsmodul von Precoro bietet Echtzeit-Absicherungen, die Überschreitungen erkennen, bevor sie entstehen. So behalten Finanzteams die Kontrolle über Lieferantenverpflichtungen und unterstützen gleichzeitig einen strukturierten Lebenszyklus im Lieferantenrisikomanagement.

So funktioniert es

Sie erstellen Budgets nach Abteilung, Projekt, Kostenstelle oder Sachkonto. Wenn eine Bestellanforderung oder Bestellung aufgegeben wird, gleicht Precoro sie automatisch mit dem verfügbaren Budget ab und zeigt einen Live-Saldo an. Sie können das System so konfigurieren, dass Genehmiger gewarnt, die Bestätigung blockiert oder die Budgetsalden für Dokumentersteller nicht sichtbar sind.

Was wird abgedeckt?

Budgetüberschreitungen, nicht autorisierte Ausgabenverpflichtungen, nicht erfasste Lieferantenverbindlichkeiten und fehlende Echtzeit-Transparenz über ausstehende Bestellverpflichtungen.

6. Prüfpfade und Compliance-Reporting automatisieren

Unternehmen ohne zentralisierte Aufzeichnungen haben oft Schwierigkeiten, eine ordnungsgemäße Lieferanten-Due-Diligence nachzuweisen oder zu belegen, dass Beschaffungsentscheidungen den internen Richtlinien gefolgt sind. Manuelle Systeme können dies ebenfalls nicht leisten. Precoro protokolliert automatisch jede Änderung, Genehmigung und Modifikation.

So funktioniert es

Die Revisionshistorie-Berichte von Precoro erfassen alle Änderungen an Ihrer Lieferantenliste, dem Artikelkatalog und den Beschaffungsdokumenten – und zeichnen auf, wer die Änderung vorgenommen hat, wann und was genau geändert wurde. Diese Funktion erstellt einen manipulationssicheren Prüfpfad, der keinerlei manuellen Aufwand erfordert. Sie können nach Zeitraum filtern, die Daten exportieren und Berichte direkt mit Prüfern oder Compliance-Teams teilen.

Genehmigungsworkflow-Berichte fügen eine weitere Ebene hinzu: Sie können einen vollständigen Datensatz jedes Genehmigungsschritts für jedes Dokument exportieren, einschließlich wer genehmigt hat, wer abgelehnt hat und wann jede Aktion erfolgte. In Kombination mit KI-gestützter Dokumentenanalyse liefert Precoro Ihrem Compliance-Team alles in Minuten, nicht in Tagen.

Was wird abgedeckt?

Fehlende Möglichkeit, die Beschaffungshistorie zu rekonstruieren, undokumentierte Lieferantenänderungen, fehlgeschlagene Compliance-Audits, schwache Dokumentation des Lebenszyklus im Lieferantenrisikomanagement und zeitaufwändige manuelle Beweissammlung bei Untersuchungen oder behördlichen Überprüfungen.

- Lieferantenregistrierung

Was automatisiert wird: Automatisierte Onboarding-Formulare erfassen und validieren Lieferantendaten vor der Systemerfassung RFP-Modul

Was automatisiert wird: Der wettbewerbsfähige Ausschreibungsprozess stellt sicher, dass Lieferanten nach objektiven, dokumentierten Kriterien ausgewählt werdenGenehmigungsworkflows

Was automatisiert wird: Regelbasierte Autorisierung verhindert nicht autorisierte Ausgaben und setzt die Funktionstrennung durchDrei-Wege-Abgleich

Was automatisiert wird: Rechnungen werden automatisch von der Zahlung gesperrt, bis der Wareneingang durch einen Empfangsbeleg bestätigt istBudgetkontrollen

Was automatisiert wird: Echtzeit-Ausgabenverfolgung gegen genehmigte Budgets verhindert Überschreitungen, bevor sie entstehenRevisionshistorie

Was automatisiert wird: Jede Änderung an Lieferantendaten, Verträgen und Dokumenten wird automatisch protokolliertKI-Dokumentenanalyse

Was automatisiert wird: Anomalien und Abweichungen in Beschaffungsdokumenten werden vor der Genehmigung markiertBenutzerdefinierte Berichte

Was automatisiert wird: On-Demand-Compliance-Reporting ersetzt die manuelle Beweissammlung für Audits

Mit Precoro kann jede Phase des Lieferantenlebenszyklus – von der ersten Überprüfung bis zur abschließenden Zahlung – durch automatisierte Regeln, durchgesetzte Workflows und Echtzeit-Monitoring gesteuert werden.

Das Ergebnis ist ein grundlegend sichererer Beschaffungsbetrieb: einer, bei dem nicht autorisierte Ausgaben nicht möglich sind, nicht verifizierte Lieferanten nicht in das System gelangen können und jede Entscheidung standardmäßig dokumentiert und prüfbar ist.

💡 Hinweis: Beginnen Sie mit den Funktionen, die für Ihre aktuelle Risikoexposition am relevantesten sind – typischerweise liefern Lieferantenregistrierung und Drei-Wege-Abgleich die höchste unmittelbare Wirkung – und bauen Sie von dort aus weiter auf, während Ihr Team mit der Plattform vertraut wird.